8.7 萬臺 Fortinet SSL-VPN 設備存在漏洞,大量敏感憑據信息被泄露

一年多來,Fortinet公司的產品漏洞百出,去年年底,黑客發布了從易受攻擊的Fortinet SSL VPN盜取的5萬個憑據的列表,數據泄漏的內容包含針對FortiOS 6.0.0至6.0.4、5.6.3至5.6.7和5.4.6的一系列攻擊,該漏洞使攻擊者可以從SSL VPN Web門戶竊取VPN憑據。此次數據泄漏的內容包括用戶名、密碼以及包括銀行、電信公司和政府機構在內的組織的非屏蔽IP,數據泄漏內容還包括受攻擊設備的會話相關信息。隨后這些泄露出來的數據在黑客論壇和聊天中廣泛流傳,數據包高達有7 GB的解壓縮數據,存儲在36 MB 壓縮文件中。今年2月,FortiGuard Labs發布多個安全公告并在1月21日提到了 Fortinet 在產品中修復的多個嚴重漏洞。其中有些漏洞已在2年前就報告,但最近才在 FortiProxy SSL VPN 版本中才修復。其中值得注意的是存在于 FortiProxy SSL VPN 中的漏洞CVE-2018-13381。遠程未認證攻擊者可通過一個構造的 POST 請求觸發該漏洞。由于FortiProxy 的 SSL VPN 門戶中存在一個緩沖區溢出漏洞,因此產品收到較大的特殊構造的 POST 請求時可使其崩潰,從而導致拒絕服務條件。同樣,CVE-2018-13383可被濫用于通過 JavaScript 的 HREF 內容屬性觸發 VPN 中的溢出漏洞。

屋漏偏逢連夜雨,最近Fortinet公司又發布公告,攻擊者從 87000 個未打補丁的 Fortinet SSL-VPN 竊取的憑據已被泄漏到網上。不過研究者分析,這個數字實際要大得多。周三,BleepingComputer 報道稱,它已與一名攻擊者取得聯系,該攻擊者泄露了近 50 萬份 Fortinet VPN 憑據列表,據稱這些憑據是去年夏天從已經被感染的設備中獲取的。

研究人員分析了這些文件,并報告說其中包含了超過12856臺設備的498908名用戶的VPN證書。BleepingComputer沒有測試這些證書,但表示所有的IP地址都是Fortinet VPN服務器。

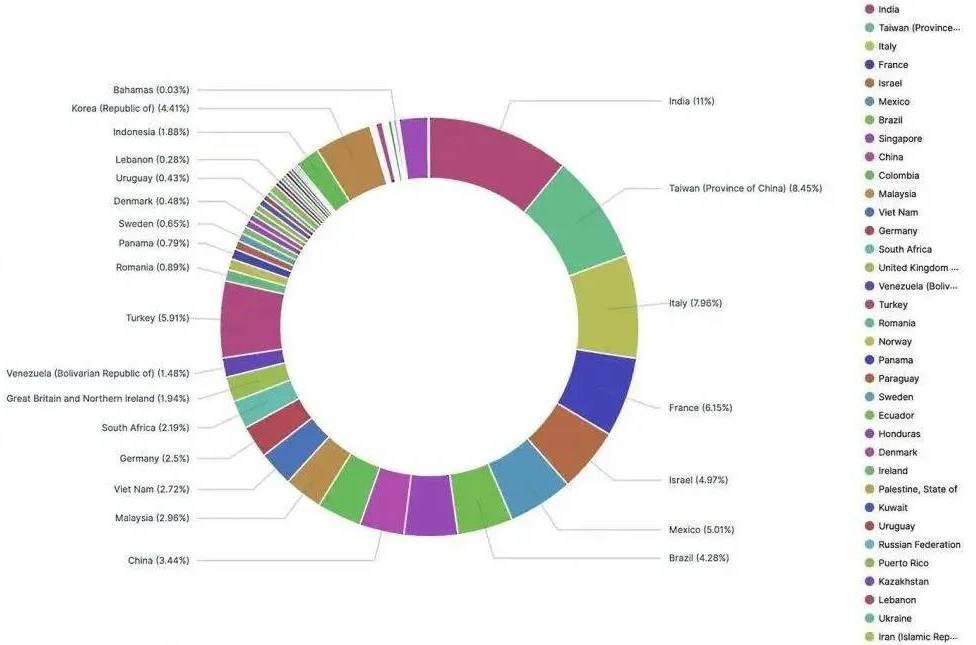

根據 Advanced Intel 的分析,這些IP地址是用于全球設備的。如下圖所示,共有22500家受害者對象分布在74個國家,其中2959家位于美國。

Fortinet VPN SSL 列表的地理分布

Fortinet沒有回應Threatpost或BleepingComputer要求澄清有多少設備被攻擊的請求,但該公司確實證實了攻擊者利用了FG-IR-18-384 / CVE-2018-13379。早在2019年5月24日,飛塔官方就發布了CVE-2018-13379漏洞的安全公告,但直到當年8月份才有漏洞利用流出,CVE-2018-13379是SSL VPN中的一個目錄遍歷漏洞,該漏洞源于網絡系統或產品未能正確地過濾資源或文件路徑中的特殊元素,導致攻擊者可利用該漏洞訪問受限目錄之外的文件。影響范圍:FortiOS/5.6.3 ~ 5.6.7、FortiOS/6.0.0 ~ 6.0.4。

使用泄露的 VPN 憑據,攻擊者可以執行數據竊取、安裝惡意軟件和發起勒索軟件攻擊。

該漏洞最近進入了網絡安全和基礎設施安全局(CISA)的30個最容易被利用的漏洞列表,它允許未經身份驗證的攻擊者使用自定義的 HTTP 資源請求來下載 SSL VPN 門戶網站下的系統文件。

Fortinet在2019年5月的更新中修復了該漏洞,此后Fortinet一再敦促客戶將其設備升級到 FortiOS 5.4.13、5.6.14、6.0.11 或 6.2.8 及更高版本。但即使使用者修復了他們的 VPN,如果他們沒有同時重置設備的密碼,VPN 仍然可能容易受到攻擊。

根據BleepingComputer的說法,Fortinet 憑據泄露的幕后黑手是一個名為 Orange 的攻擊者,他是新推出的 RAMP 黑客論壇的管理員和 Babuk 勒索軟件操作的上一任運營商。

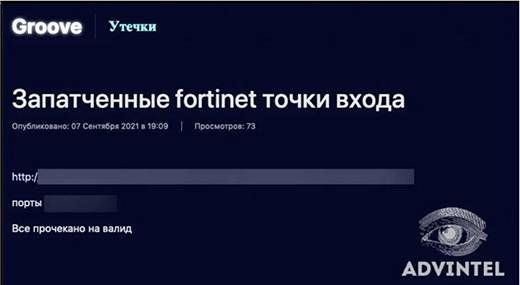

據報道,Orange在組織內部發生爭執后從Babuk分離出來,現在他正在開發新的Groove勒索軟件。周二,Orange在RAMP論壇上發布了一篇帖子,其中有一個鏈接指向一個據稱包含數千個Fortinet VPN賬戶的文件。

與此同時,Groove 的數據泄露網站上出現了一篇宣傳 Fortinet 泄露的帖子。

Groove是一個新的勒索軟件組織,從上個月開始就很活躍。它采用數據泄露與威脅相結合的雙重勒索模式來發布盜竊的數據。

根據 Intel471 和 McAfee Enterprise Advanced Threat Research (ATR) 的研究人員在 共同撰寫的帖子,McAfee Enterprise ATR 表示,它非常有信心地相信 Groove 無論是作為附屬組織或分支都與 Babuk 組織有關聯。

周二,Groove 團伙的一名成員決定與英特爾高級研究人員進行聊天,讓他們了解新的勒索軟件組織如何形成以及如何招募運營商的內部信息。正如研究人員 Yelisey Boguslavskiy 和 Anastasia Sentsova 解釋的那樣,這包括“關于 Babuk、DarkSide 和 BlackMatter 關聯的真相,以及關于勒索軟件社區內部關系的其他見解”。

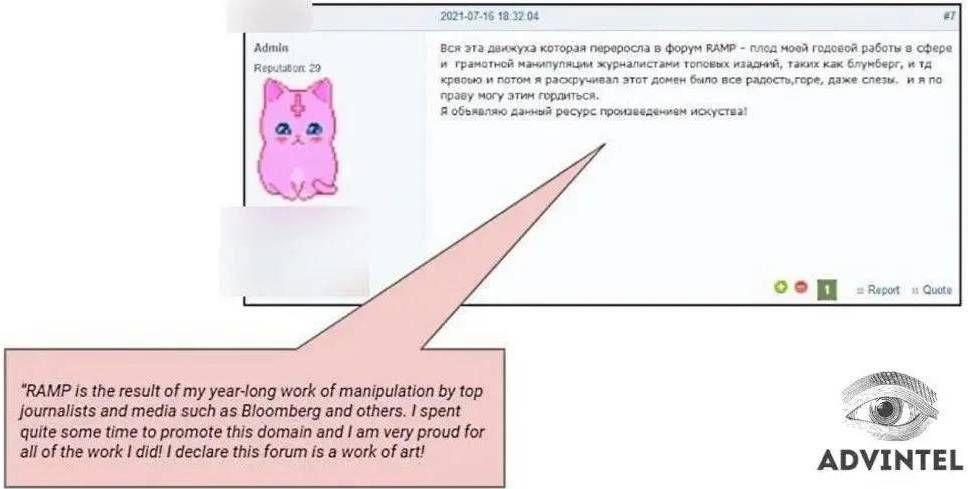

根據此次的溝通內容,Groove 代表很可能是一個以“SongBird”為名的攻擊者。研究人員將 SongBird 描述為一個眾所周知的角色,他是前 Babuk 勒索軟件運營商和 RAMP 論壇的創建者,該論壇于 7 月 11 日推出。

下圖顯示了Advanced Intel翻譯的SongBird對該平臺的解釋:

據Advanced Intel稱,RAMP最初是基于前Babuk的數據泄露網站域名,但后來被重新定位到一個新的域名。

據報道,在Babuk的源代碼被披露后,SongBird被迫揭開了他們的秘密。源代碼在7月份被上傳到VirusTotal,使得所有安全供應商都可以使用它。當時還不清楚是如何發生的,不過Advanced Intel周三表示,代碼發布是由一個化名為DY-2的攻擊者完成的。

不過,該攻擊者否認 DarkSide 和 BlackMatter 之間有任何關聯,但兩種勒索軟件共享了相同的源代碼,這種情況意味著代碼“很可能是從DarkSide的某個分支機構購買的”。

如何保護 VPN

你可以查看 Fortinet 的公告,了解受經常被利用的漏洞影響的版本列表,該漏洞是此次憑據抓取的核心。Fortinet 對可能運行受影響版本的組織提出以下建議:

1. 禁用所有 VPN(SSL-VPN 或 IPSEC),直到采取以下安全措施;

2. 立即將受影響的設備升級到最新的可用版本,詳情如下;

3. 將所有憑據視為潛在的威脅,執行組織范圍的密碼重置;

4. 實施多因素身份驗證,這將有助于減少現在和將來對任何受損憑據的濫用;

5. 通知用戶解釋密碼重置的原因,并域的HIBP等服務。如果密碼被其他帳戶重復使用,就有可能被用于憑證填充攻擊;

參考及來源:https://threatpost.com/thousands-of-fortinet-vpn-account-credentials-leaked/169348/

原文來源:嘶吼專業版